このブログは、Advent Calendar 2019 大國魂(ITブログ)の24日目です。

メリークリスマス!!

さて、今回はWVDを構築してみたの前回からの続きです。

①WVDサービスにAzure ADへのアクセス許可

②TenantCreatorapplication role を割り当て

③WVDテナント、WVDホストプールの作成

④Azure AD Connect インストール

⑤Windows Virtual Desktop インストール

⑥WVD接続確認

前回は④まで終了しているので、今日は⑤からいきたいと思います。

ということで、本丸のWindows Virtual Desktopのインストールです。

=========================================

⑤Windows Virtual Desktop インストール

=========================================

1.Azure Portalにログインする。

2.「リソースの作成」ーMarketplaceを検索の入力ボックスに以下を入力する。

< Windows Virtual Desktop - Provision a host pool >

3.Windows Virtual Desktop - Provision a host pool が表示されるので

「作成」を選択する。

4. 基本設定の構成にて以下の項目を入力する。

5.仮想マシンの構成にて以下の項目を入力する。

6.仮想マシンの設定にて以下の項目を入力する。

7.WVDのテナント情報にて以下の項目を入力する。

8.WVDのホストプール情報の入力設定が完了すると、作成しても問題ないか最終検証が走ります。

最終検証が成功すると作成ボタンが選択可能となり、WVDホストプールの作成が始まります。

9.利用規約を確認し、問題なければ作成を選択します。

選択後、WVDホストプールのデプロイが開始します。

10.デプロイが完了すると以下の画面が表示されます。

11.デプロイが途中で失敗すると以下の画面が表示されます。

=========================================

⑥WVD接続確認

=========================================

WVDへのアクセスはWEBブラウザからアクセスする場合と、

専用のリモートデスクトップをダウンロードして接続する2つのパターンがあります。

今回は、WEBブラウザからのアクセス手順を記載します。

1.下記のURLにアクセスします。

<https://rdweb.wvd.microsoft.com/webclient>

2.WVDのアカウントでサインインします。

3.ログイン後、該当のWVDを選択します。

4.リモートデスクトップへ接続するためのアカウントとパスワードが聞かれます。

※デフォルトではログイン名にはADのドメイン名が自動入力されているため、

PWのみ入力します。

5.WVDにログイン可能となります。

以上で、WVD構築してみた終了になります。

最後に本当ならもっと細かく記載できればよかったですが、

ざっくりベースとなりましたことご容赦願います。

今はWVDがGAされたこともあり、構築の手順などは色々公開されておりますので、

そちらも参考にしながら見ていただけると幸いです。

ちなみに、10月下旬にWVDがGAされて以降、Microsoftの管理プレーンは

欧米に配備されてましたが、12月初旬に日本にも配備されました。

そのおかげか、触った感じとしては

(選択するAzureのインスタンスにもよりますが)ストレスなく触れると思います。

ぜひ、これをきっかけにWVDを構築し、触ってみてください。

このブログを検索

この記事の内容は、個人の見解、検証の範囲のものであり、誤りがある可能性があります。

個人の責任において情報活用をお願いします。

個人の責任において情報活用をお願いします。

ラベル #Advent Calender 2019(大國魂) の投稿を表示しています。 すべての投稿を表示

ラベル #Advent Calender 2019(大國魂) の投稿を表示しています。 すべての投稿を表示

2019年12月24日火曜日

2019年12月23日月曜日

Azure Bastionとは?

このブログは、Advent Calendar 2019 大國魂(ITブログ)の23日目です。

Azure Bastionが11月の頭ぐらいにGA(General Availability) されたので、Azure Bastionを

紹介してみたいと思います。

Azure Bastionが11月の頭ぐらいにGA(General Availability) されたので、Azure Bastionを

紹介してみたいと思います。

Azure Bastionが11月頭ぐらいにGA(General Availability)されたので、案件などで提案できるサービスでは?と思いますので、紹介してみたいと思います。

これまでAzure環境とオンプレミス環境をVPNやER(Express Route)で構成していない場合、Azure VMにRDPやSSHでアクセスするにはAzure VMにパブリックIPを付与するか、踏み台用のAzure VMを別途展開して、そのVMを経由してアクセスしていたと思います。

Azure Bastionは安全にAzure VMにアクセスできる機能を提供するサービスとなります。

ちなみにBastionとは、砦とか要塞って意味です。

概要

サービス名

Azure Bastionサービス

機能

- Azureポータル上からAzure VMに対して直接RDP/SSH接続できるPaaSサービス

- 接続するAzure VMにパブリックIPは不要

構成概要図

- Azure Bationホストを仮想ネットワーク上に展開

- 同じ仮想ネットワーク上に存在する仮想マシンに対して、Azure Bastionを通して接続できる機能を提供

- HTML5対応のブラウザから接続可能

料金

- 利用料: ¥10.64/時間

- アウトバウンド転送データ(Zone2)

- 最初の5GB/月: 無料

- 5GB-10TB/月: ¥6.72/GB

- 10TB-50TB/月: ¥4.7600/GB

特徴

- パブリックIP不要で直接RDP/SSH接続が可能

→ Azure Bastion経由でAzure VMに接続する場合は、Azure VMにパブリックIPを付与する必要がない - セキュリティリスクの軽減

→ 外部にRDP/SSHのポートを公開しないので、ポートスキャンから保護され、セキュリティリスクの軽減に繋がる - 踏み台サーバー不要

→ サービス用VMに接続するため踏み台用VMを別途準備する構成にしていたが、要件によっては今後不要になる?

所感

良い点

- Azure VMにエージェントやアプリのインストール不要

- 小規模な環境で、たまにのメンテナンス時にだけアクセスする等の場合に有効

- メンテナンス・踏み台用サーバーのセキュリティリスクが軽減される

- ポータル上から簡単に接続でき、HTML5ベースの画面が表示されるが、描画の遅延などもなく操作性は良い

- RDP、SSHクライアントが不要

- 踏み台用途のAzure VMを展開する必要がない

課題

- テキストのコピペは可能だが、ファイルのコピペは不可

→ ファイルの受渡しが出来ないので、方法について考える必要がある

※ロードマップには含まれているので、今後の対応に期待!! - サービスの立ち上げに時間がかかる

→ 5分~15分ぐらい - 利用料金が高い?

→ コスト分析を確認すると、Azure Bationホストを作成した時点から課金が発生している様子

※AzureVMに接続している時間だけ課金されている訳ではなさそう - Azure VMの様に必要な時だけ起動させることが出来ないので、サービスを削除しない限り常に課金が発生している

¥10.64/時間 × 744時間 = 約¥7,916 + アウトバンドの料金 が月々かかる

※企業で利用すると考えるとそこまで高い訳ではない? - Windowsに接続した時、壁紙が黒色で表示される

→ リモートデスクトップ側で制御されている

備考・注意点

- 現在は、以下のリージョンのみで利用可能

- アメリカ西部・東部・中南部

- 西ヨーロッパ

- オーストラリア東部

- 東日本

Azure Bastionの作成

必要となるリソース

- Azure Bastion

- 仮想ネットワーク

サービス作成の手順

- 構築手順は以下の公式サイトを確認下さい

→ Azure Bastion ホストを作成する

サービス作成のポイント

- Azure Bastionホストを展開する仮想ネットワークに、以下のリソースを作成する

- Azure Bastionホスト用のサブネット(以下の要件)

- サブネット名: AzureBastionSubnet ※名前は固定

- プレフィックス: /27 で作成

- Azure Bastionホスト用のパブリックIPアドレス

- Azure Bastionホスト用のサブネット(以下の要件)

利用時の画像

接続する際の画像

RDP接続した際の画像

2019年12月21日土曜日

WVD構築してみた。

このブログは、Advent Calendar 2019 大國魂(ITブログ)の21日目です。

今日と24日の2日間、担当させていただきます。

さて、この2日間で書くこと。

それは”WVDを構築してみた”です。

ということで、WVDを構築してみたいと思います。

まず、WVDとは何ぞやということですが、

WVD・・・Windows Virtual Desktopの略

(Microsoftより)

Windows Virtual Desktop はクラウドで実行される包括的なデスクトップおよびアプリ仮想化サービスです。

簡素な管理、マルチセッションの Windows 10、Office 365 ProPlus 用の最適化、

リモート デスクトップ サービス (RDS) 環境のサポートを

実現する唯一の仮想デスクトップ インフラストラクチャ (VDI) です。

特徴としては、今までのVDIは、

・Windows Server OSを利用したSBC(Server Base Computing)方式

・Windows クライアントOSを利用したVDI((Virtual Desktop Infrastructure)方式

が有名でしたが、

今回のWVDはVDI / SBC 両方式のいいところどりを実現する唯一のサービスで

今までクライアントで実現できなかったマルチセッションを提供するサービスになります。

さて長々書くのもアレなので、実際に構築してみたいと思います。

今回の構築手順は以下の流れで進みます。

①WVDサービスにAzure ADへのアクセス許可

②TenantCreatorapplication role を割り当て

③WVDテナント、WVDホストプールの作成

④Azure AD Connect インストール

⑤Windows Virtual Desktop インストール

⑥WVD接続確認

※今日は④まで進めます。

=========================================

①WVDサービスにAzure ADへのアクセス許可

=========================================

1.https://rdweb.wvd.microsoft.com/にアクセスする。

2.Windows Virtual Desktop Consent Pageで、下記2つの設定を実施する。

<パターン1>

・ Consent Option:Server App

・ AAD Tenant GUID or Name:AADのディレクトリID

<パターン2>

・ Consent Option:Client App

・ AAD Tenant GUID or Name:AADのディレクトリID

※ AADのディレクトリIDは、以下にて確認

「Azure Portal」ー「Azure Active Directory」ー「プロパティ」

=========================================

②TenantCreatorapplication role を割り当て

=========================================

<差分同期コマンド>

Start-ADSyncSyncCycle -PolicyType Delta

<フル同期コマンド>

Start-ADSyncSyncCycle -PolicyType initial

=========================================

③WVDテナント、WVDホストプールの作成

=========================================

=========================================

④Azure AD Connect インストール

=========================================

<インストール手順>

これで、Azure AD Connect インストールまで終了です残りはまた後日に。

これで、Azure AD Connect インストールまで終了です残りはまた後日に。

今日と24日の2日間、担当させていただきます。

さて、この2日間で書くこと。

それは”WVDを構築してみた”です。

ということで、WVDを構築してみたいと思います。

まず、WVDとは何ぞやということですが、

WVD・・・Windows Virtual Desktopの略

(Microsoftより)

Windows Virtual Desktop はクラウドで実行される包括的なデスクトップおよびアプリ仮想化サービスです。

簡素な管理、マルチセッションの Windows 10、Office 365 ProPlus 用の最適化、

リモート デスクトップ サービス (RDS) 環境のサポートを

実現する唯一の仮想デスクトップ インフラストラクチャ (VDI) です。

特徴としては、今までのVDIは、

・Windows Server OSを利用したSBC(Server Base Computing)方式

・Windows クライアントOSを利用したVDI((Virtual Desktop Infrastructure)方式

が有名でしたが、

今回のWVDはVDI / SBC 両方式のいいところどりを実現する唯一のサービスで

今までクライアントで実現できなかったマルチセッションを提供するサービスになります。

さて長々書くのもアレなので、実際に構築してみたいと思います。

今回の構築手順は以下の流れで進みます。

①WVDサービスにAzure ADへのアクセス許可

②TenantCreatorapplication role を割り当て

③WVDテナント、WVDホストプールの作成

④Azure AD Connect インストール

⑤Windows Virtual Desktop インストール

⑥WVD接続確認

※今日は④まで進めます。

=========================================

①WVDサービスにAzure ADへのアクセス許可

=========================================

1.https://rdweb.wvd.microsoft.com/にアクセスする。

2.Windows Virtual Desktop Consent Pageで、下記2つの設定を実施する。

<パターン1>

・ Consent Option:Server App

・ AAD Tenant GUID or Name:AADのディレクトリID

<パターン2>

・ Consent Option:Client App

・ AAD Tenant GUID or Name:AADのディレクトリID

※ AADのディレクトリIDは、以下にて確認

「Azure Portal」ー「Azure Active Directory」ー「プロパティ」

3.

Azure Portalにログインする。

4.以下の場所に移動する。

「Azure Active

Directory」ー「エンタープライズ アプリケーション」ー「すべてのアプリケーション」

5.エンタープライズ アプリケーション内にWVDの2つのサービスが作成されていることを確認する。

・Windows Virtual

Desktop

・Windows Virtual Desktop Client

=========================================

②TenantCreatorapplication role を割り当て

=========================================

1.すべてのアプリケーション内のWindows

Virtual Desktopを選択する。

2.左側メニューの「ユーザーとグループ」を選択する。

3.上部メニューにある「+ユーザーの追加」を選択する。

4.ユーザーとロールを割り当てる。

・ ユーザー名:追加したいユーザー

・ ロール:TenantCreator

5.ユーザーとロールが選択出来たら、「割り当て」を選択し、アカウントを登録する。

※注意点

割り当てられるユーザーが見つからない場合は、AD側と同期が取れていないため

割り当てられるユーザーが見つからない場合は、AD側と同期が取れていないため

反映されていない可能性が高い。

PowerShellのコマンドを実行し、即時同期するか自動同期される(30分)まで待つ必要がある。

PowerShellのコマンドを実行し、即時同期するか自動同期される(30分)まで待つ必要がある。

<差分同期コマンド>

Start-ADSyncSyncCycle -PolicyType Delta

<フル同期コマンド>

Start-ADSyncSyncCycle -PolicyType initial

=========================================

③WVDテナント、WVDホストプールの作成

=========================================

1.WVD用PSモジュールを導入する。

<PowerShellコマンド>

「Install-Module -Name

Microsoft.RDInfra.RDPowershell」

「Import-Module -Name

Microsoft.RDInfra.RDPowershell」

2.WVD環境にログインする。

<PowerShellコマンド>

「Add-RdsAccount

–DeploymentUrl https://rdbroker.wvd.microsoft.com」

3.テナントを作成する。

<PowerShellコマンド>

「New-RdsTenant

-Name

"TenantName" -AadTenantId "DirectoryID"

-AzureSubscriptionId "SubscriptionID"」

4.ホストプールを作成する。

<PowerShellコマンド>

「New-RdsHostPool -TenantName "Tenantname" -Name "hostpoolname"」

=========================================

④Azure AD Connect インストール

=========================================

※前提条件

・事前にAD

DSの構築が完了しており、ドメイン参加されていること。

1.

事前に作成した、AAD Connect用のサーバーにRDPでログインする。

アクセスし、AAD Connectをダウンロードし、実行する。

3.AAD Connectをインストールする。

これで、Azure AD Connect インストールまで終了です残りはまた後日に。

これで、Azure AD Connect インストールまで終了です残りはまた後日に。2019年12月20日金曜日

【Nutanix CE】Nutanix CEを試してみた その16 仮想マシンをクローンしてみた

アドベントカレンダーに参加しています。

前回は、NutanixSSR(セルフサービスリストア)を試してみました。

今回は、仮想マシンをクローンしてみます。今回はディスク容量が小さいxubuntuをクローンしてみます。

仮想マシンを選択して、メニューより”Clone”をクリックします。

今回はVM数だけ設定してその他の設定はそのままとします。

クローンして仮想マシンを10台作成します。

クローンが開始されました。

あっという間に終わりました。びっくり。

右上の検索窓にxubuntuと入力して表示を絞ります。10台作成されていることを確認します。IPも個別に割り当てられています。

仮想マシンの”概要”画面を確認します。画面中央付近に表示されている上位仮想マシンの数を数えてみました。10台の仮想マシンまで表示されるようです。

あっという間にクローンできたのにはびっくりしました。

これならテンプレートとなる仮想マシンさえ用意しておけが、急に仮想マシンが必要になってもすぐに展開できそうです。

簡単ですが、今回はこの辺で。それでは。

【Nutanix CE】Nutanix CEを試してみた その15 セルフサービスリストアを試してみた

アドベントカレンダーに参加しています。

前回は、取得したスナップショットからクローンして仮想マシンのコピーを作成しました。今回はセルフサービスリストア(SSR)をやってみます。Nutanix Guest Toolsをインストールする時にすべて有効にしてインストールすると表示されるこのアイコン。いったい、何なのでしょうか?

Nutanix SSR=Nutanix Self Service Restoreだそうです。

そもそも、セルフサービスリストアとは、どんな機能なんでしょうか?調べてみました。

以下のサイトやブログが参考になりました。

Nutanix DATA PROTECTION AND RECOVERY WITH PRISM ELEMENT

SELF-SERVICE RESTORE

ネットワールド らぼ

セルフサービスの権限:セルフサービスリストア

ぽんこつエンジニアのインフラメモ

ファイル単位でリストア:SSR (SELF SERVICE RESTORE)

インフラ屋とアプリ屋のあいだ

Self Service Restore (SSR)が便利 その1

Self Service Restore (SSR)が便利 その2

Self Service Restore (SSR)が便利 その3

Self Service Restore (SSR)の注意点

取得したスナップショットから自分でファイルをリストアできる機能のようです。

余談ですが、IaaSのような感じで利用できる”セルフサービスポータル”もあるようです。これはまたそのうちやってみたいと思います。

それでは、やってみます。

Nutanix Guest Toolsをインストールしただけの状態でアイコンをクリックすると、以下のエラーが表示されました。

本資料ではNested 環境でNutanix CEを動かしています。Nutanix CEの仮想マシンを一旦停止して、参考にしたブログに書いてあった設定をNutanix CEの仮想マシンに追加してみます。

再度、Nutanix CEを起動して、アイコンをクリックしてみましたが、表示内容は変わりません。

Windows10仮想マシンの”Program Files”よりNutanixフォルダにアクセスします。すると、アクセスするか問われます。アクセスできるようにして、フォルダ内容が表示できることを確認します。

再度、NutanixSSRアイコンをクリックしてみます。

すると、以下の画面が表示されました。先ほどのエラーは”Program Files”フォルダにアクセスできなかったことが原因のようです。Windows10のログインID、パスワードを入力してログインします。

ログインすると、以下のメッセージが表示されました。どうやら、Protection Domain(データ保護)を設定していないことが原因のようです。

Nutanix PrismWebコンソールより”データ保護”画面を表示します。

何も設定していないので、以下のように”データがありません”と表示されています。

左上の”テーブル”をクリックします。

保護ドメインを作成します。

右上の”+保護ドメイン”をクリックします。

Protection Domainの画面が表示されます。

名前を入力して”Create”をクリックします。

”Entities”画面より対象となる仮想マシンを選択します。

Consistency Groupも設定できるようなので設定して、”Next”をクリックします。

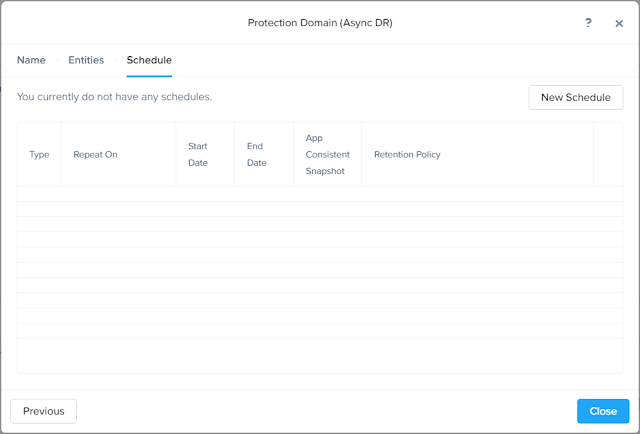

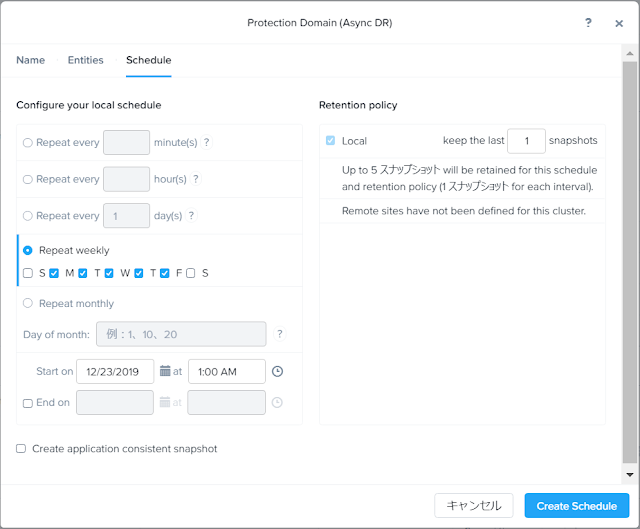

スケジュールを設定します。

”New Schedule”をクリックします。

スケジュールを設定して”Create Schedule”をクリックします。

スケジュールが設定されました。再度に”Close”をクリックします。

Protection Domainが設定できました。

作成したProtection Domainの設定をクリックして画面下部の”Local Snapshots”タブをクリックします。”Take Snapshot"ボタンがあるので、押してみます。

そのまま”Save”をクリックします。

スナップショットが取得できました。

仮想マシンから取得するスナップショットとプロテクションドメインから取得するスナップショットがあるようです。

再度、仮想マシンよりNutanixSSRアイコンをクリックしてログインします。

すると、取得したスナップショットが表示されました。スナップショットをダブルクリックします。

ディスクを選択して右上の”Disk Action”をクリックします。

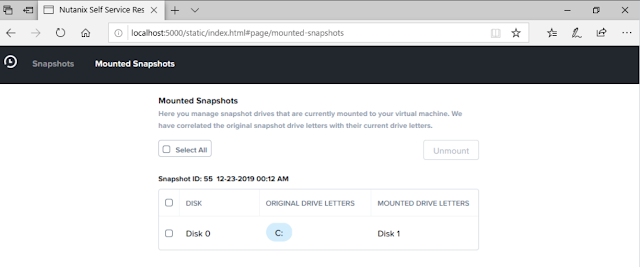

マウントできるようなのでマウントしてみます。”Mount”をクリックします。

エラーになりました。。。

”Mounted Snapshots”タブをクリックすると、マウントされているように見えます。

Windows10のエクスプローラーから確認してみます。スナップショットがローカルディスク(G)にマウントされていました。

ディスクの中を確認してみます。

ユーザーディレクトリを確認できました。Nutanixの”データ保護”を利用してスナップショットを定期的に取得しておけば、ユーザーが誤ってファイルを削除してしまったとしてもユーザー自らファイルリストアできそうですね。

確認できたので、アンマウントします。

”Unmount"をクリックします。

エラーが表示されました。

再度、実行すると無事アンマウントできたようです。

Windows10のエクスプローラーを確認します。

先ほどマウントされていたローカルディスク(G)が無くなっていることを確認します。

今回はNutanixのセルフサービスリストアを試してみました。簡単に利用できそうで良いですね。

今回はこのへんで。それでは。

登録:

投稿 (Atom)